Bonjour à tous,

Comme vous le savez hier qwertyoruiop a une nouvelle fois fait trembler la terre instable de la scène PlayStation 4 en mettant en avant le fait qu'il avait désormais un contrôle total sur un webkit exploit sur le firmware 5.50.

On le sait qwertyoruiop n'est pas un développeur né de la dernière pluie, parfois il sait rester dans l'ombre des intentions de Sony, et parfois il communique davantage, là pour notre plus grand plaisir c'est le cas avec le webkit exploit 5.50.

Développer un contrôle intégral d'un webkit exploit n'est pas seulement de démontrer qu'on a un accès webkit exploit, plusieurs stages sont nécessaires pour ouvrir complètement les fonctions de l'exploit, le 4.55 nécessite 6 étapes, et le 5.50 semble fonctionner sur le même principe.

Après nous avoir annoncé hier qu'il avait accès au webkit avec un exploit, le développeur nous informe qu'il a désormais accès à l'exécution de code. Avant d'y parvenir il a intégré la primitive d'écriture/lecture R/W, et ainsi rajouté l'exécution de code.

Il a ensuite ajouté le "return oriented programming", une chaîne ROP afin de lancer de pouvoir appeler les syscalls.

Certains se demandent si cet exploit serait plus stable que celui du 4.55, ce à quoi Specter répond que les erreurs de mémoire ne sont pas totalement la conséquence de l'exploit webkit, mais aussi d'une partie du code de l'exploit kernel, une portion de l'userland, ce qui explique qu'il va être compliqué de régler ces "mémoires insuffisantes" sur 4.55.

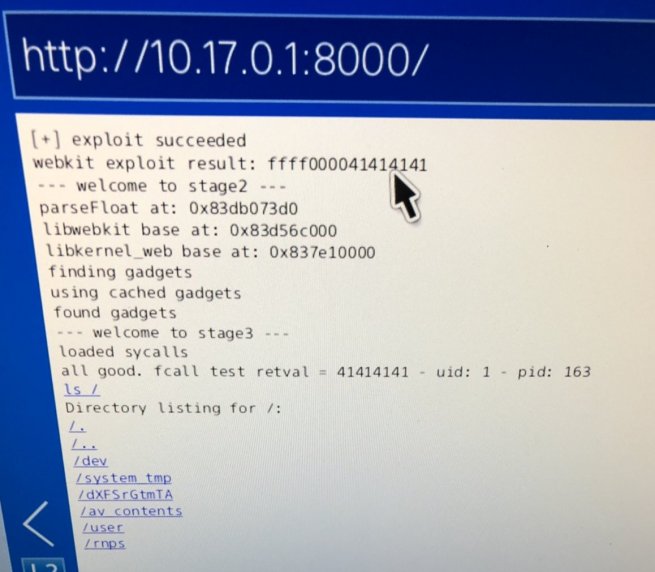

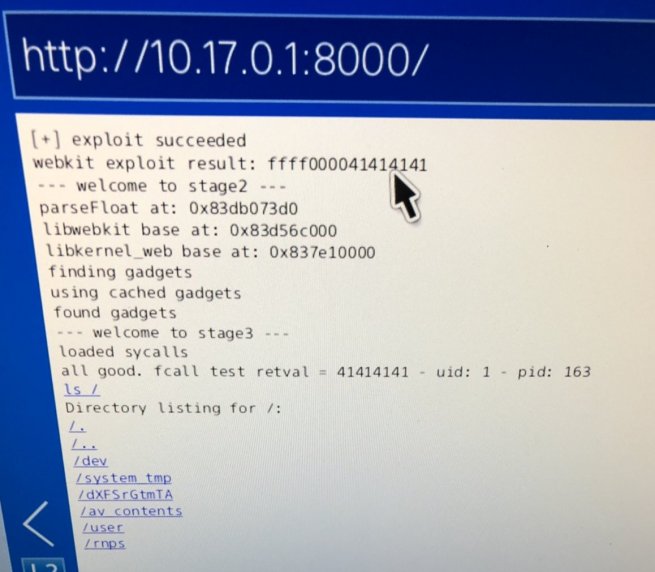

Quoiqu'il en soit qwertyoruiop a rajouté un screen dans lequel il démontre qu'il n'a pas fait que trouver l'exploit webkit 5.50, il le contrôle désormais en balançant les stages. Ainsi nous pouvons voir qu'il a rajouter les kern.js et rop.js, et qu'il a accès à la fonction fcall, qu'il peut lancer les gadgets, et ouvrir certains syscalls. Selon toute vraisemblance, il lance les 3 premiers stages, rappelons que l'exploit complet se base sur 6 stages.

Pour conclure sachez qu'il a aussi proposé les codes de ces avancées :

Juste impressionnant.

Merci ymaher

Comme vous le savez hier qwertyoruiop a une nouvelle fois fait trembler la terre instable de la scène PlayStation 4 en mettant en avant le fait qu'il avait désormais un contrôle total sur un webkit exploit sur le firmware 5.50.

On le sait qwertyoruiop n'est pas un développeur né de la dernière pluie, parfois il sait rester dans l'ombre des intentions de Sony, et parfois il communique davantage, là pour notre plus grand plaisir c'est le cas avec le webkit exploit 5.50.

Développer un contrôle intégral d'un webkit exploit n'est pas seulement de démontrer qu'on a un accès webkit exploit, plusieurs stages sont nécessaires pour ouvrir complètement les fonctions de l'exploit, le 4.55 nécessite 6 étapes, et le 5.50 semble fonctionner sur le même principe.

Après nous avoir annoncé hier qu'il avait accès au webkit avec un exploit, le développeur nous informe qu'il a désormais accès à l'exécution de code. Avant d'y parvenir il a intégré la primitive d'écriture/lecture R/W, et ainsi rajouté l'exécution de code.

Il a ensuite ajouté le "return oriented programming", une chaîne ROP afin de lancer de pouvoir appeler les syscalls.

Certains se demandent si cet exploit serait plus stable que celui du 4.55, ce à quoi Specter répond que les erreurs de mémoire ne sont pas totalement la conséquence de l'exploit webkit, mais aussi d'une partie du code de l'exploit kernel, une portion de l'userland, ce qui explique qu'il va être compliqué de régler ces "mémoires insuffisantes" sur 4.55.

Quoiqu'il en soit qwertyoruiop a rajouté un screen dans lequel il démontre qu'il n'a pas fait que trouver l'exploit webkit 5.50, il le contrôle désormais en balançant les stages. Ainsi nous pouvons voir qu'il a rajouter les kern.js et rop.js, et qu'il a accès à la fonction fcall, qu'il peut lancer les gadgets, et ouvrir certains syscalls. Selon toute vraisemblance, il lance les 3 premiers stages, rappelons que l'exploit complet se base sur 6 stages.

Pour conclure sachez qu'il a aussi proposé les codes de ces avancées :

You must be registered for see links

You must be registered for see links

Juste impressionnant.

Merci ymaher

Dernière édition: